对于任何受Cryptolocker影响的人来说都是个好消息。 IT安全公司FireEye和Fox-IT已推出了人们期待已久的服务,以解密臭名昭著的勒索软件劫持的人质文件。

这是在为Kyrus Technology工作的研究人员发布了一篇博客文章后不久,详细说明了CryptoLocker的工作原理,以及他们对其进行反向工程以获取用于加密成千上万个文件的私钥。

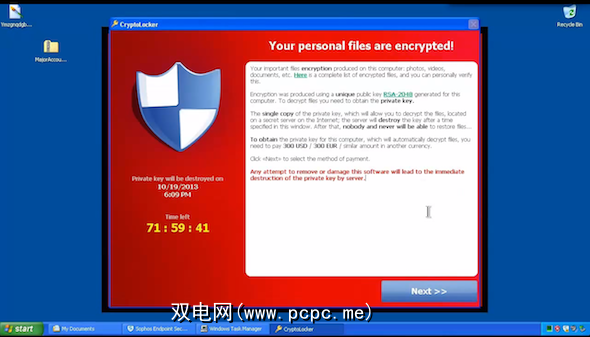

CryptoLocker木马是去年9月由Dell SecureWorks首次发现的。它的工作原理是加密具有特定文件扩展名的文件,并且只有在支付了300美元赎金之后才对它们进行解密。

尽管该木马提供服务的网络最终被拆除,但成千上万的用户仍然与他们隔离文件。直到现在。

您是否被Cryptolocker打中?是否想知道如何找回文件?继续阅读以获取更多信息。

Cryptolocker:让我们来回顾

当Cryptolocker首次出现在现场时,我将其描述为“有史以来最讨厌的恶意软件"。我将坚持这一说法。一旦将其投入您的系统,它就会以近乎牢不可破的加密方式抓住您的文件,并向您收取一笔不菲的比特币费用,以将其取回。

它不仅攻击本地硬盘,要么。如果有外部硬盘驱动器或映射的网络驱动器连接到受感染的计算机,它也将受到攻击。这在企业中经常造成麻烦,因为员工经常在网络连接的存储驱动器上进行协作和共享文档。

CryptoLocker的强大传播也引人注目,它获得的巨额资金也是如此。估计范围从300万美元到惊人的2700万美元,因为受害者支付了赎回所需的赎金,渴望取回文件。

不久后,用于服务和控制Cryptolocker恶意软件的服务器在“托瓦尔行动"中被记录下来,并恢复了受害者数据库。这是来自多个国家(包括美国,英国和大多数欧洲国家)的警察部队的共同努力,并见证了联邦调查局(FBI)指控该恶意软件背后的帮派头目。

这带我们来到了今天。 CryptoLocker正式死亡并被埋葬,尽管许多人无法访问他们的查获文件,尤其是在付款和控制服务器作为Operation Server的一部分被拆除之后。

但是仍然有希望。这是CryptoLocker反向的方式,以及如何取回文件的方法。

Cryptolocker的反向方式

在Kyrus Technologies对CryptoLocker进行反向工程之后,他们要做的下一件事是开发解密程序

使用CryptoLocker恶意软件加密的文件遵循特定格式。每个加密文件都使用该特定文件唯一的AES-256密钥来完成。然后,使用更强的,几乎不可渗透的RSA-2048算法使用公用/专用密钥对对该加密密钥进行加密。

生成的公用密钥是计算机唯一的,而不是加密文件。这些信息,加上对用于存储加密文件的文件格式的理解,意味着Kyrus Technologies能够创建有效的解密工具。

但是存在一个问题。尽管有一个解密文件的工具,但没有私有加密密钥就没有用。因此,解锁用CryptoLocker加密的文件的唯一方法是使用私钥。

很幸运,FireEye和Fox-IT已经获得了很大一部分Cryptolocker私钥。他们如何处理这些问题的细节还很薄弱;他们只是说他们是通过“各种合作伙伴关系和逆向工程参与"获得的。

此私钥库和Kyrus Technologies创建的解密程序意味着CryptoLocker的受害者现在有办法将其文件取回,而且对他们免费。但是,如何使用它呢?

解密受CryptoLocker感染的硬盘驱动器

首先,浏览至cryptocryptolocker.com。您将需要一个已用Cryptolocker恶意软件加密的示例文件。

然后将其上传到DecryptCryptoLocker网站。然后将处理该文件,并(希望)返回与该文件关联的私钥,然后将其通过电子邮件发送给您。

然后,这是下载并运行一个小的可执行文件的问题。它在命令行上运行,要求您指定要解密的文件以及私钥。运行它的命令是:

Decryptolocker.exe –密钥“ <密钥>"

仅需重复执行一次–不会自动在每个版本上运行受影响的文件。您需要使用Powershell或批处理文件编写脚本,或者逐个文件手动运行它。

那么,什么是坏消息?

并非所有的好消息。有许多新的CryptoLocker变体继续流行。尽管它们的操作方式与CryptoLocker类似,但是除了支付赎金外,还没有解决的办法。

这里还有另外一个更相关的课程可供学习。许多人决定擦除硬盘并重新开始,而不是支付赎金。这是可以理解的。但是,这些人将无法利用DeCryptoLocker来恢复其文件。

如果您遭到类似的勒索软件的打击,而又不想付钱,您可能想要投资便宜外部硬盘驱动器或USB驱动器,然后复制加密的文件。这样就可以在以后恢复它们。

告诉我您的CryptoLocker体验

您被Cryptolocker打中了吗?您设法取回文件了吗?告诉我怎么回事儿。注释框在下面。

照片来源:系统锁定(Yuri Samoiliv),OWC外部硬盘驱动器(Karen)。

标签: