当我们谈论安全性和隐私性时,有几种常见的缩写词被扔掉。您可能遇到了以隐私和匿名为重点的浏览器Tor。 VPN在主流媒体文章中经常出现。还有另一种考虑的选项:I2P。

但是什么私密首字母缩写适合您的需求?让我们探讨一下I2P,Tor和VPN,以及哪种是最适合您的。

Tor

“ Tor"名称源自原始软件项目名称:洋葱路由器。 Tor软件通过互连的中继节点的全球系统引导网络流量。这被称为“洋葱路由",因为您的数据会经过许多层。

除了这些层之外,Tor还会加密所有网络流量,包括下一个节点IP地址。加密的数据通过多个随机选择的中继,只有单个层包含在传输过程中解密的以下节点的IP地址。

最后一个中继节点解密整个数据包,将数据发送到其最终目的地,而无需可以随时显示源IP地址。

Tor浏览器是使用Tor软件的最简单方法。与其他任何软件一样,下载并安装浏览器。首次打开Tor浏览器后,安装将继续。然后,您可以正常浏览。它将比正常情况稍慢-恐怕通过多个中继发送数据会花费一些时间。

Tor浏览器会加密所有数据传输。因此,各种各样的人都在使用它:罪犯,记者,黑客/骇客,执法(以保护通信和解决犯罪),政府机构等等。实际上,Tor最初是美国海军研究和DARPA项目的开始。我们甚至已经编写了有关如何将隐藏的网络用作研究工具的指南。

Tor浏览器也是通向暗网的最直接途径之一(不要与深层网混淆)我们每天浏览的常规(有时称为“表面")网络的网络。每当您听到有关销售非法物质和商品的在线市场的故事时,他们都在谈论在暗网上托管的网站。

但是Tor不仅涉及疯狂的秘密市场和秘密通信,例如,航空公司使用复杂的算法来保持对航班兴趣的关注,根据需求调整价格,继续访问相同的站点,使用相同的IP,并且航空公司知道您有兴趣-但价格通常会上涨。使用Tor浏览器检查相同的航班,您会发现一些有趣的折扣。

是的。Tor设计从底部到顶部保护了隐私。如果您只是使用Tor浏览器浏览互联网t,您不会在任何地方提醒任何人。但是,顽固的隐私权倡导者认为Tor网络受到损害。国家安全局(NSA)程序XKeyscore记录访问Tor网站并下载Tor浏览器的每个人。此外,他们将那些下载并安装了这些程序的人归类为“潜在极端主义者"。

—小阴唇(@slavvvica)2017年5月5日

所以,是的,对不起,你是现在在清单上。 (他们对使用Linux的人有类似的看法,因此我不会太担心。)

Tor仅加密在Tor浏览器(或使用Tor软件的其他浏览器)中发送和接收的数据。 它不会对整个系统的网络活动进行加密。

有关Tor的更多信息,请查看如何远离受损的Tor出口节点。

Invisible Internet Project(I2P)是一个大蒜路由协议。这是Tor使用的洋葱路由协议的一种变体。

I2P是一个“匿名覆盖网络"。大蒜路由协议将多个消息加密在一起,使数据流量分析变得困难,同时又提高了网络流量速度。大蒜路线取自于真正的大蒜。每条消息都是“大蒜丁香",整个加密的捆绑包代表“鳞茎"。每条加密的消息都有其自己的特定传送指令,并且每个端点都用作加密标识符(读取一对公共密钥中的一个) 。

每个I2P客户端(路由器)都构建一系列入站和出站连接“隧道",即直接对等(P2P)网络。 I2P和您使用的其他P2P网络之间的主要区别是隧道长度的单独选择。隧道长度是匿名性,等待时间和个人吞吐量的一个因素,并且构成各个对等威胁模型的一部分。

结果是,根据每个对等发送者和接收者威胁模型。

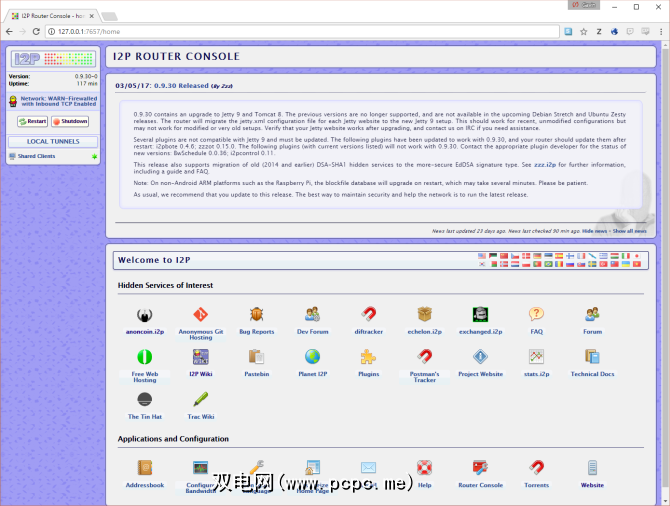

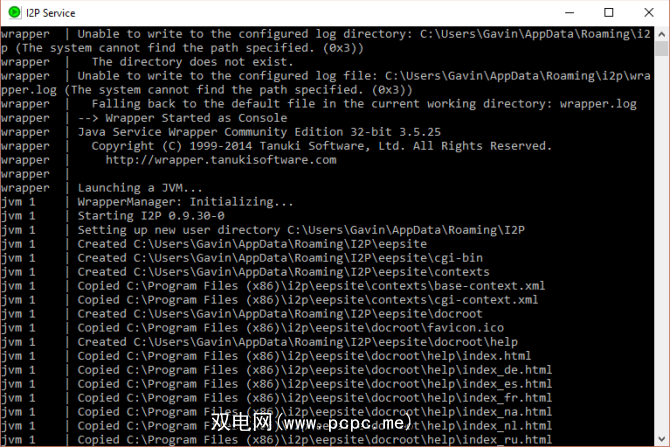

使用I2P的最简单方法是下载并安装官方安装包。安装完成后,打开启动I2P(可重新启动)。这将在Internet Explorer(I2P默认浏览器)中打开本地托管的网页(您可以稍后更改)。这是I2P路由器控制台,或者换句话说,是用于维护I2P连接的虚拟路由器。您还会注意到I2P服务命令窗口-忽略它并使其在后台运行。

The I2P service can take a few minutes to get up and running, especially during the first boot. Take the time to configure your bandwidth settings.

I2P允许其用户创建和托管隐藏的网站,称为“ eepsites"。访问eepsite,您需要将浏览器设置为使用特定的I2P代理。您可以在此处找到I2P代理配置详细信息。

I2P和Tor在大多数情况下都提供类似的浏览体验。根据您的I2P带宽配置,它可能比Tor浏览器快一点,并且可以在现有浏览器的舒适环境下运行。 I2P充满了隐藏的服务,许多服务比基于Tor的同类服务要快-如果您对有时令人发指的Tor网络感到沮丧,这是一个巨大的优势。

I2P与常规的Internet连接一起运行,对您的加密浏览器流量。但是,I2P并不是匿名浏览开放网络的最佳工具。代理服务器数量有限(您的流量重新加入“常规"互联网流量)意味着以这种方式使用时,匿名性要低得多。

简而言之,是的。除非您将其用于常规的网络浏览,否则它将很好地保护您的隐私。即使那样,隔离网络流量也需要大量资源。 I2P使用分布式P2P模型来确保难以完成数据收集,统计信息收集和网络概述。此外,大蒜路由协议将多个消息一起加密,这使得执行流量分析变得更加困难。

我们前面讨论的I2P隧道是单向的:数据仅以一种方式流动。一进一出,一进一出。仅此一项就为所有对等方提供了更大的匿名性。

I2P only encrypts data sent and received through a configured browser. It does not encrypt network activity for your entire system.

VPN

最后,我们有了虚拟专用网(VPN)。 VPN与Tor和I2P的工作方式不同。 VPN不仅专注于浏览器流量的加密,还可以加密所有传入和传出的网络流量。从这种意义上讲,它为普通用户提供了一种保护其数据的简便方法,但是我们稍后会探讨一些警告。

通常,当您发送请求时(例如,单击您的网络浏览器或启动Skype进行视频通话),您的请求会ping到包含指定数据的服务器,然后返回给您。数据连接通常是不安全的,任何具有足够计算机知识的人都可以访问它(特别是如果使用标准HTTP而不是HTTPS)。

VPN连接到预定义的私有服务器(或多个服务器) ,创建称为“隧道"的直接连接(尽管随着VPN使用量的增加,这个术语并不常见)。系统和VPN服务器之间的直接连接以及所有数据均被加密。

VPN通过将安装在计算机上的客户端进行访问。大多数VPN使用公钥加密技术,以确认连接并保护您的网络流量。

VPN会加密您的网络流量。窥探系统中涉及互联网连接的所有内容都是安全的。 VPN的普及程度也出现了大幅增长。它们在以下方面特别有用:

是的,VPN可以保护您的隐私-但这里有我之前提到的警告。像大多数事物一样,您为获得的东西付费。有许多免费的VPN提供程序,但是它们并不总是能像您想象的那样为您提供全面的保护。

例如,许多免费的VPN提供程序会记录所有用户及其互联网流量的日志。因此,尽管加密数据可以安全地进出计算机,也可以进出服务器,但是仍然可以记录您的工作记录。而且,尽管大多数VPN提供商都不会将您变成主管部门,但在法律上,他们必须将其知道的传票传给他们。如果您想要一个真正安全,无日志的连接,请查看这六个针对隐私的VPN。

VPN是一种出色的简便方法,可以收回一些隐私,而无需从常规浏览器进行更改或更改您的一般浏览习惯和互联网使用情况。如果您正在考虑使用此选项,则可能还会考虑使用VPN终止开关。

Tor与I2P与VPN的概述

如果您要进行超级私人浏览,访问洋葱站点和暗网,并且不介意互联网速度略有下降,请选择Tor。

如果您希望跨同级分布式网络对私有服务和消息传递工具进行超级私有访问,仍然不介意互联网速度略有下降,选择I2P。

最后,如果您想加密所有传入和传出的网络流量,真的,真的不介意Internet速度,请选择VPN。

有些选择通过无日志记录的VPN使用Tor浏览器。其他人只是想在本地咖啡馆访问其在线银行服务时就启动免费的VPN(这非常明智)。无论如何,VPN现在是可访问的安全性和隐私技术的重要组成部分,我建议任何人都考虑使用。

如果您对VPN选项感兴趣,但不确定是否最适合您,从我们对Surfshark VPN的评论开始。

图片来源:ImageFlow / Shutterstock