勒索软件有点像沙子。它无处不在,使您的三明治松脆。好吧,也许不是后者。但是勒索软件具有侵入性,并且可以加密的程度超出您的想象。不用勒索软件攻击您的备份,销毁您的个人文件也很痛苦。

有几种勒索软件变种不仅可以攻击您的主硬盘驱动器,还可以攻击任何其他系统驱动器。云端硬盘也不会从发射线上移除。时机已到–您需要准确考虑文件的备份方式以及备份的保存位置。

勒索软件泛滥成灾

我们知道勒索软件攻击可能会造成灾难性的破坏。 。勒索软件特别讨厌,因为它所针对的文件是:所有类型的照片,音乐,电影和文件,仅举几例。充满个人,工作和业务文件的硬盘驱动器是加密的主要目标。加密后,您会遇到赎金记录,通常以几乎无法追踪的比特币付款,以安全释放文件。

即使如此,也无法保证您将收到加密密钥或加密货币。解密工具。

CryptoLocker勒索软件就是这样一种变体,它不仅可以加密本地硬盘。它于2013年首次出现,通过受感染的电子邮件附件进行传播。将CryptoLocker安装在系统上后,它将在本地硬盘驱动器上扫描文件扩展名的特定列表。此外,它会扫描所有已连接的驱动器,例如USB或网络驱动器。

具有读写访问权限的网络驱动器将以与本地硬盘驱动器相同的方式进行加密。

幸运的是,安全研究人员释放了一份副本。

但是,据他们自己的承认,他们“基本上很幸运",在庞大的Gameover Zeus僵尸网络全球删除期间,受害者数据库出现了。

进化:CryptoFortress

CryptoLocker出现并造成500,000多名受害者。根据Dell SecureWorks的Keith Jarvis的说法,CryptoLocker可能在运营的前100天勒索多达3000万美元(如果所有500,000名受害者支付了300美元的赎金,则勒索1.5亿美元)。但是,CryptoLocker的撤离并不是网络驱动程序映射勒索软件的终结。

-CyberShiftTech(@CyberShiftTech)2016年5月25日

CryptoFortress于2015年被尊敬地发现安全研究员Kafeine。它具有TorrentLocker的外观和方法,但具有一项关键的进步:它可以对未映射的网络驱动器进行加密。

通常,勒索软件会检索已映射的网络驱动器列表,例如: C:,D:,E:等。然后,它扫描驱动器,比较文件扩展名,然后对匹配的文件进行加密。此外,CryptoFortress枚举了所有开放的网络服务器消息块(SMB)共享,并对所有找到的共享进行了加密。

Locky是另一个勒索软件变体,臭名昭著的是将每个文件扩展名更改为.locky,也有针对性。 wallet.dat-比特币钱包。 Locky还以本地文件和未映射的网络共享上的文件为目标,从而在此过程中完全扰乱了文件名。这种争夺使恢复过程变得更加困难。

到目前为止,Locky还没有可用的解密器。

云中的勒索软件

勒索软件已经超越了我们本地和网络物理存储,超越云。这是一个重大问题。定期宣传云存储是最安全的备份选项之一。保持数据备份,使其远离本地和直接网络共享,应提供隔离。不幸的是,某些勒索软件变种已消除了这种安全性。

RightScale云状态报告发现82%的企业正在使用多云策略。 Intuit进行的另一项研究(Slideshare电子书)发现,到2020年,将有78%的小型企业完全进入云计算。大型企业和小型企业的急剧迁移使云服务为勒索软件提供者确立了明确的目标。

恶意行为者将找到出路。社交工程和网络钓鱼电子邮件是主要工具,可用于逃避可靠的安全控制。趋势科技安全研究人员发现了一个名为RANSOM_CERBER.CAD的特定勒索软件变体。它用于针对Microsoft 365,云和生产力平台的家庭和企业用户。

Cerber变体能够“使用AES-265和RSA组合加密442个文件类型,修改计算机的Internet Explorer区域设置,删除卷影副本,禁用Windows启动修复并终止进程,包括Outlook,The Bat!,Thunderbird和Microsoft Word。

此外,这是其他勒索软件变体Cerber表现出来的行为查询受影响系统的地理位置。如果主机系统是独立国家联合体(俄罗斯,摩尔多瓦和白俄罗斯等前苏联国家)的成员,则勒索软件将自行终止。

作为感染工具的云

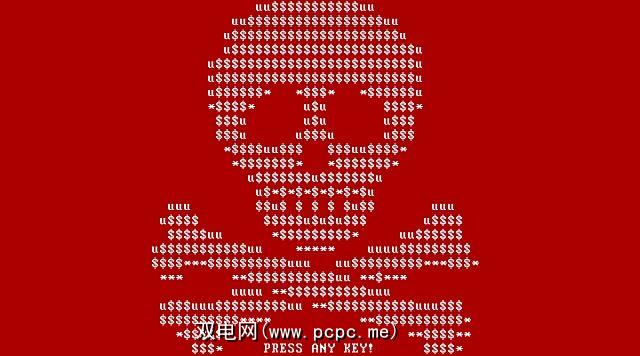

Petya勒索软件于2016年首次出现。它在几件事上引人注目。首先,Petya可以对PC的整个主启动记录(MBR)进行加密,从而使系统崩溃到蓝屏。这使得整个系统基本上无法使用。重新启动后,将显示Petya赎金记录,显示一个骷髅头并要求以比特币付款。

第二,Petya通过托管在Dropbox上的受感染文件传播到某些系统,冒充简历。链接伪装成申请人的详细信息,而实际上却链接到安装了勒索软件的自解压可执行文件。

幸运的是,一个身份不明的程序员设法破解了Petya勒索软件加密。破解程序能够揭示解锁MBR和释放捕获文件所需的加密密钥。

使用云服务来传播勒索软件是可以理解的。鼓励用户使用云存储解决方案备份数据,因为它提供了额外的安全层。安全是云服务成功的关键。现在人们可以坚决地利用这种信念,因为人们相信云的安全性会打击他们。

勒索软件无处不在

云存储,映射和未映射的网络驱动器以及本地文件仍然容易受到勒索软件的攻击。这不是新事物。但是,积极针对备份文件的恶意行为者确实增加了担忧的程度。反过来,这意味着必须采取更多的预防措施。

保持重要文件的单独脱机备份对于家庭和企业用户现在都至关重要。立即执行-可能是帮助您从同样意外的来源中恢复了勒索软件意外感染后的生命力的行动。

您是否已使勒索软件渗透了云存储?你做了什么?您最喜欢的备份解决方案是什么?在下面与我们的读者分享您的云存储安全提示!

图片来源:iJeab / Shutterstock