Tor是保护互联网隐私的最强大工具之一。但是,正如近年来所见,Tor的功能确实有局限性。今天,我们将研究Tor的工作原理,工作原理和不工作原理,以及在使用Tor时如何保持安全。

请继续阅读,以了解如何避免流氓或不良Tor的危害。

Tor简而言之:Tor是什么?

Tor的工作原理是:当您通过Tor发送消息时,它会在整个Tor网络中随机发送。 。它使用称为“洋葱路由"的技术来做到这一点。洋葱路由有点像发送密封在一系列信封中的消息,每个信封都带有挂锁。

网络中的每个节点都对消息进行解密。通过打开最外面的信封以读取下一个目的地,然后将仍密封的(加密的)内部信封发送到下一个地址。

结果是,任何单个Tor网络节点都看不到单个链接在链中,消息的路径变得极其难以追踪。

最终,消息必须在某个地方结束。如果要使用“ Tor隐藏服务",您的数据将保留在Tor网络中。 Tor隐藏服务是直接连接到Tor网络但不连接到常规Internet(有时称为clearnet)的服务器。

但是,如果您使用的是Tor浏览器和Tor网络作为clearnet的代理,它变得更加复杂。您的流量必须经过“出口节点"。出口节点是一种特殊的Tor节点,它将您的Internet流量传递回clearnet。

虽然大多数Tor出口节点都很好,但有些提出问题。您的Internet流量很容易受到出口节点的监视。但必须指出的是,它们远非所有。问题有多严重?您可以避免恶意出口节点吗?

如何捕获不良的Tor出口节点

瑞典安全研究人员使用“ Chloe"这个名字开发了一种将损坏的Tor出口节点欺骗的技术。自我展示[Internet存档链接;原始博客不再有效]。该技术被称为蜜罐,它的工作原理如下。

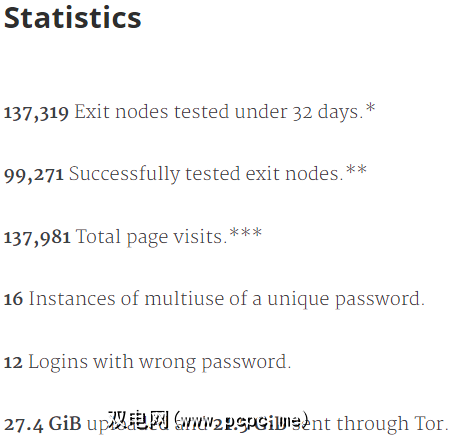

首先,Chloe使用看起来合法的域名和网页设计来建立一个网站作为蜜罐。对于特定测试,Chloe创建了一个类似于比特币商人的域。然后,Chloe下载了当时每个活动的Tor出口节点的列表,登录到Tor,然后依次使用每个Tor出口节点登录到站点。

为了保持结果的清洁,她为有问题的每个退出节点使用了一个唯一帐户(在研究时约为1400个)。

然后,Chloe坐了下来等待了一个月。任何试图从现有的Tor流量中窃取登录凭据的出口节点都将看到唯一的登录详细信息,窃取用户名和密码并尝试使用它。蜜罐比特币商人站点会记录登录尝试并做记录。

由于每个退出节点的每个用户名和密码组合都是唯一的,Chloe很快发现了几个恶意的Tor退出节点。

在1,400个节点中,有16个试图窃取登录凭据。似乎并不多,但甚至一个也太多了。

Tor出口节点是否危险?

Chloe的Tor出口节点蜜罐实验正在照亮。它说明恶意的Tor出口节点将趁机使用他们可以获取的任何数据。

在这种情况下,蜜罐研究仅选择了运营商有兴趣快速窃取产品的Tor出口节点。几个比特币。您必须考虑到,一个如此雄心勃勃的罪犯可能不会在这种简单的蜜罐中露面。

但是,如果有机会,这是一个关于恶意Tor出口节点可能造成的损害的令人关注的证明。

早在2007年,安全研究人员Dan Egerstad进行了五个受损的Tor出口节点作为实验。 Egerstad很快发现自己拥有全球数千台服务器的登录详细信息,其中包括澳大利亚,印度,伊朗,日本和俄罗斯使馆的服务器。可以理解,这些信息带有大量极其敏感的信息。

Egerstad估计,使用标准HTTP协议,通过Tor出口节点运行的流量中有95%是未加密的,从而使他可以完全访问内容

在网上发表研究成果之后,埃格斯塔德遭到瑞典警察的突袭并被拘留。他声称,其中一名警官告诉他,这次逮捕是由于泄漏造成的国际压力。

避免恶意Tor出口节点的5种方法

外国势力的情报被妥协犯了一个基本错误;他们误解了Tor的工作原理和用途。假设Tor是一种端到端加密工具。不是。 Tor将匿名化您的浏览和消息的来源,而不是内容的来源。

如果您使用Tor来浏览常规互联网,则退出节点可以监听您的浏览会话。这就为无良的人们提供了强有力的诱因,使他们仅出于间谍,盗窃或勒索而设置出口节点。

好消息是,在使用时可以使用一些简单的技巧来保护您的隐私和安全。 Tor。

从不良出口节点保持安全的最简单方法是不使用它们。如果您坚持使用Tor隐藏服务,则可以使所有通信保持加密状态,而无需退出clearnet。可能的话,这很好。但这并不总是实用的。

鉴于Tor网络(有时称为“暗网")比常规互联网小数千倍,您将不会总是找到想要的东西对于。此外,如果您想使用任何社交媒体网站(经营Tor洋葱网站的Facebook栏),则将使用退出节点。

使Tor更安全的另一种方法是使用end-端加密。使用HTTPS保护您的通信安全的站点比以往任何时候都要多,而不是使用旧的,不安全的HTTP标准。对于支持它的网站,HTTPS是Tor中的默认设置。另请注意,.onion网站不使用HTTPS作为标准,因为使用Tor隐藏服务的Tor网络内部的通信本质上是经过加密的。

但是,如果启用HTTPS,则当流量离开通过出口节点建立网络,您可以保护自己的隐私。请查看Electronic Frontier Foundation的Tor和HTTPS交互式指南,以了解有关HTTPS如何保护您的互联网流量的更多信息。

无论如何,如果要使用Tor浏览器连接到常规互联网站点,请确保在传输任何敏感信息之前,HTTPS按钮为绿色。

可以提高Tor安全性的第三种方法是使用不报告活动的网站和服务。在当今这个时代,这说起来容易做起来难,但是做一些小的调整就可以产生重大影响。

例如,从Google搜索切换到DuckDuckGo可以减少可跟踪的数据足迹。切换到诸如Ricochet(可以通过Tor网络路由)之类的加密消息传递服务也可以改善您的匿名性。

除了使用工具来增加匿名性之外,您还应避免发送或使用任何个人信息。有关Tor的信息。使用Tor进行研究很好。但是,如果您参加论坛或与其他Tor隐藏服务互动,请不要使用任何个人身份信息。

您应该避免需要您登录的网站和服务。我的意思是发送您通过恶意的Tor出口节点的登录凭据可能会造成严重后果。 Chloe的蜜罐就是一个很好的例子。

此外,如果您使用Tor登录到服务,则很可能会开始使用可识别的帐户信息。例如,如果您使用Tor登录到常规Reddit帐户,则必须考虑是否已具有与其关联的标识信息。

类似地,Facebook洋葱站点在安全性和隐私性方面都得到了提升,但是当您使用常规帐户登录并发布时,该帐户不会被隐藏,任何人都可以对其进行跟踪(尽管他们无法看到您从中发送邮件的位置)。

Tor不是魔术。

Finally, use a VPN. A Virtual Private Network (VPN) keeps you safe from malicious exit nodes by continuing to encrypt your data once it leaves the Tor network. If your data remains encrypted, a malicious exit node will not have a chance to intercept it and attempt to figure out who you are.

PCPC.me最喜欢的两个VPN提供商是ExpressVPN(PCPC.me读者可享受49%的折扣)和CyberGhost(我们的读者可在三年内节省80%的费用)。注册)。两者都有很长的历史记录,可在重要时将您的数据保密。

使用Tor时保持安全

Tor以及扩展的Darkweb不必很危险。如果您遵循本文中的安全提示,则暴露的机会将大大减少。要记住的关键是缓慢移动!

想进一步了解Tor和黑暗的网络吗?注册免费的PCPC.me电子邮件课程,探索如何探索隐藏的互联网-当您遍历隐藏的互联网世界时,它将确保您的安全。否则,请查看非官方的Tor用户指南,以获取更多安全提示和技巧。