但是,目前,很少有用户知道潜在的安全和隐私问题。几乎没有人知道Android和iOS安全措施之间的区别。例如,Android操作系统的安全性在一个主要方面与iPhone操作系统有所不同:苹果对应用程序执行非常严格的质量控制准则,而Android允许使用范围更广的软件。 Android应用要求用户提供“ 权限"以访问您的敏感数据。不幸的是,谷歌没有完全解释某些权限给用户带来的潜在安全风险。我们所不知道的会伤害我们,特别是当我们从互联网的黑暗地带安装应用程序时。

本文介绍了七个潜在的致命< / em>应用程序权限可能会伤害您以及如何最好地避免此类灾难性安装。

什么是权限?

Chris Hoffman详细解释了什么是应用程序权限-权限允许应用程序访问电话的硬件功能(例如相机)或用户的个人信息。该系统的多样性允许使用各种出色的软件。为了使Google即时等应用正常运行,它必须访问大量数据以及手机的GPS和数据组件。大多数应用程序无意间请求此数据。但是,越来越多的恶意应用程序可以将这些权限相互致命配合使用。

有关Android权限的倒数第二个来源,请参阅AndroidForums.com用户Alostpacket的综合指南。另一个方便的信息来源是Matthew Pettitt对前20名Android应用及其要求的权限的分析。这两项工作都为本文做出了很大贡献。

权限

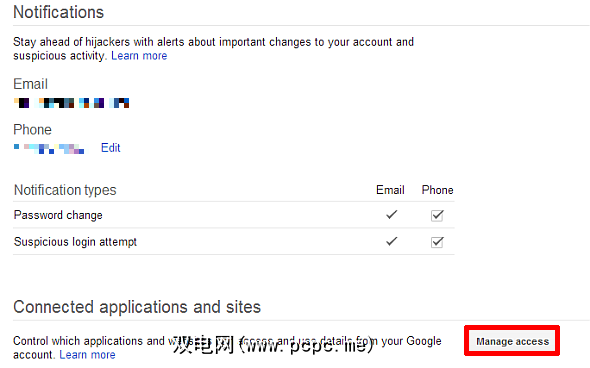

#1验证帐户:这允许应用“验证"敏感信息,例如作为密码。极其危险的是,具有此功能的恶意应用程序可以通过欺骗手段来仿冒用户的密码。这些类型的应用程序中的绝大多数合法地来自大型开发人员,例如Facebook,Twitter和Google。但是,由于存在潜在的危害,请非常仔细查看您授予许可的应用程序。

#2读取敏感日志数据:此许可权允许应用访问手机的日志文件。例如,CarrierIQ丑闻,大多数手机中使用的应用程序都会秘密将您手机的日志文件邮寄回其开发者。但是,事实证明,该应用程序发送了包含击键的日志,这意味着您的密码和登录名已包含在此文件中。尽管CarrierIQ公司坚称这些日志未被恶意使用(我们必须牢记这些),但我们不知道它们存储这些数据的安全性。本质上,日志文件可以包含极其敏感的信息。

#3读取联系人:读取联系人允许应用程序读取您的所有联系人。通常,类似恶意软件的应用程序会尝试间接地利用粗心的用户。例如,在授予恶意应用程序此权限后,我收到了一封我经常与之交往的朋友的电子邮件,其中包含附件。附件是某种恶意软件。电子邮件已被欺骗!

#4写入安全设置:允许应用读取和写入系统设置。我之前从未见过有应用程序请求此权限,而且我很确定Google会严格限制使用此功能的应用程序。但是,肯定存在具有此功能的流氓软件。对于拥有扎根手机的用户,应避免使用需要获得此许可的应用程序,例如他们患有传染病。

#5处理拨出电话:可以监视拨出电话的详细信息,例如电话号码和其他类型的联系信息。 ,应完全属于VOIP应用。发出此类请求但未明确处理传出或传入呼叫的程序是“超权限"。

#6发送短信:您应该使用在授予应用程序发送SMS或MMS的访问权限时要谨慎有许多公司可以对单个SMS收费-当然,您会收到使用此类服务的账单。除非该应用程序明确要求访问您的SMS,否则不应允许此权限。

#7阅读社交流:由于社交媒体的兴起以及对隐私的明显关注,Google合并了一项权限,该权限允许应用读取您的社交Feed中收集的信息。考虑到通过社交网络生成的大量个人信息,错误的应用程序可能会利用这一点。例如,许多普通用户的安全性问题可能会从他们的社交媒体供稿中获取。

如何与权限进行交互

一些避免潜在问题的简单准则:

结论

当我被恶意软件作为攻击目标时,黑客知道我的电子邮件地址,朋友的电子邮件地址,以及我与他们联系的频率。这极大地增加了他们成功仿冒我的帐户密码或在手机上安装一些可怕病毒的机会。我的无知可能造成了极大的伤害。

在发生了几次用户隐私和安全性灾难之后,我们应该 all 完全专注于哪些条款和条件我们同意并且我们的手机可能会对我们的私人信息进行处理。鉴于黑客利用过度特权的应用程序收集的信息进行协调攻击的可能性,对用户提高警惕性的需求从未如此强烈。与以往一样,知识是防止剥削的最佳保护。

图像来源:通过MorgueFile.com提供的羊皮纸;通过MorgueFile.com的机器人;停止通过MorgueFile.com