有一种可能是您熟悉加密一词。您可能已经听说过它的重要性,以及对于确保我们的超网络生活的安全至关重要。

使用WhatsApp?您正在使用加密。登录网上银行?又是一样。必须要求咖啡师提供Wi-Fi代码?那是因为您正在使用加密连接到网络-密码是密钥。

尽管我们在日常生活中使用加密,但许多术语仍然很神秘。这是您需要了解的八个基本加密术语的列表。

1。 Plaintext

让我们从最基本的术语入手,它很简单,但与其他术语一样重要: plaintext 是一种可读的,易懂的消息,任何人都可以阅读。

2。密文

密文是加密过程的结果。加密的明文显示为明显的随机字符串,使它们无用。密码是指转换明文的加密算法的另一种方式,因此也称为密码文。

3。加密

加密是对文件应用数学函数的过程,除非您拥有解密密钥,否则文件的内容将变得不可读和不可访问。

对于例如,假设您有Microsoft Word文档。您使用Microsoft Office的内置加密功能应用密码。现在,没有密码的任何人都无法读取该文件。为了安全起见,您甚至可以加密整个硬盘驱动器。

如果加密锁定了文件,则解密会逆转该过程,将密文变回纯文本。 解密需要两个元素:正确的密码和相应的解密算法。

4。密钥

加密过程需要一个加密密钥,它告诉算法如何将明文转换为密文。 Kerckhoffs的原则规定“只有密钥的保密才能提供安全性",而Shannon的格言则是“敌人知道系统"。

这两个语句影响加密的作用以及其中的密钥。

保持整个加密算法秘密的细节非常困难;保持较小的密钥机密更加容易。密钥可以锁定和解锁算法,从而可以执行加密或解密过程。

否。好吧,至少不是全部。密钥创建是使用算法的结果,而密码通常是用户选择的。由于我们很少专门与加密密钥交互,而使密码成为日常生活的一部分,因此出现了混乱。

密码有时是密钥创建过程的一部分。用户使用各种字符和符号输入他们的超强密码,然后算法使用他们的输入生成密钥。

5。哈希

因此,当网站对您的密码进行加密时,它会使用加密算法将您的纯文本密码转换为哈希。 哈希与加密的不同之处在于,一旦对数据进行哈希处理,就无法对其进行哈希处理。确切地说,这非常困难。

当您需要验证某物的真实性但又不读回它时,散列真的很有用。在这种情况下,密码哈希提供了一些防范蛮力攻击(攻击者尝试每种可能的密码组合)的保护。

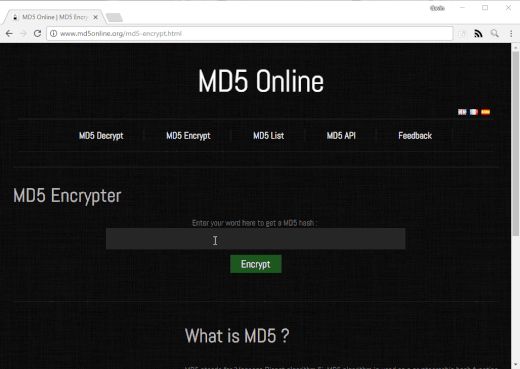

您甚至可能听说过一些常见的哈希算法,例如MD5,SHA ,SHA-1和SHA-2。有些比其他的更强大,而有些像MD5,则完全脆弱。例如,如果您访问MD5 Online网站,则会注意到他们的MD5哈希数据库中有123,255,542,234个单词。继续尝试一下。

您会看到,哈希密码并不自动表示它是安全的(当然,这取决于您选择的密码)。但是还有其他增强安全性的加密功能。

6。 Salt

当密码是密钥创建的一部分时,加密过程需要其他安全步骤。这些步骤之一是密码。从根本上讲,salt将随机数据添加到单向哈希函数中。我们来看一个例子。

有两个用户的密码完全相同: hunter2 。

我们运行 hunter2 通过SHA256哈希生成器,并接收f52fbd32b2b3b86ff88ef6c490628285f482af15ddcb29541f94bcf526a3f6c7。

有人入侵了密码数据库,他们检查了该哈希值;

这一次,我们使用单个盐,向每个用户密码添加随机数据值:

使用和不使用(极其基本的)盐快速比较相同密码的哈希值:

7。对称和非对称算法

在现代计算中,有两种主要的加密算法类型:对称和非对称。它们都加密数据,但功能略有不同。

我们在日常生活中使用的绝大多数在线服务都实现了某种形式的公钥密码学。

8。公钥和私钥

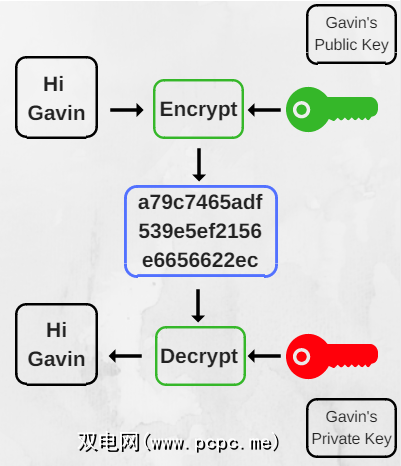

现在,我们进一步了解了密钥在加密过程中的功能,我们可以查看公钥和私钥。

非对称算法使用两个密钥: strong>公钥和私钥。可以将公钥发送给其他人,而私钥仅由所有者知道。这样做的目的是什么?

那么,具有预期收件人的公钥的任何人都可以为其加密私人消息,而收件人只有在可以访问配对的私钥的情况下,才能阅读该消息的内容。 。请查看下图,以更加清楚。

公钥和私钥在数字签名中也起着至关重要的作用,发件人可以使用其私钥对消息进行签名。那些拥有公钥的人可以安全地验证消息,前提是原始消息来自发件人的私钥。

密钥对是数学上链接的公钥和私钥。通过加密算法生成的密钥。

9。 HTTPS

HTTPS(HTTP安全)是针对HTTP应用协议的现已广泛实施的安全性升级,众所周知,它是Internet的基础。使用HTTPS连接时,您的数据会使用传输层安全性(TLS)进行加密,从而在传输过程中保护数据。

HTTPS会生成长期的私钥和公钥,这些私钥和公钥又可用于创建短密钥。会话密钥。会话密钥是一次性使用的对称密钥,一旦您离开HTTPS站点(关闭连接并结束其加密),该连接就会被破坏。但是,当您重新访问该站点时,您将收到另一个一次性会话密钥来保护您的通信。

站点必须完全遵守HTTPS才能为用户提供完全的安全性。实际上,2018年是大多数在线站点开始通过标准HTTP提供HTTPS连接的第一年。

10。端到端加密

最大的加密流行语之一是端到端加密。社交消息平台服务WhatsApp从2016年开始为用户提供端到端加密(E2EE),以确保他们的消息始终是私有的。

在消息服务的上下文中,EE2E意味着一旦您点击发送按钮,加密将保持不变,直到收件人收到邮件为止。这是怎么回事好吧,这意味着用于编码和解码消息的私钥永远不会离开您的设备,从而确保没有人可以使用您的绰号发送消息。

WhatsApp不是第一个,或者甚至是唯一提供端到端加密的消息传递服务。但是,它确实将移动消息加密的概念进一步推向了主流,这使全世界无数的政府机构大为恼火。

加密直到尽头

不幸的是,那里许多政府和其他组织真的不喜欢加密。他们讨厌它的原因与我们认为很棒的原因相同-它使您的通信保持私密性,并且在很大程度上有助于互联网功能。

没有它,互联网将成为一个极其危险的地方。当然,您当然不会完成网上银行业务,从亚马逊购买新拖鞋或告诉医生您怎么了。

表面上看,加密似乎令人生畏。我不会说谎加密的数学基础有时很复杂。但是您仍然可以享受没有数字的加密,而且仅此一项就非常有用。